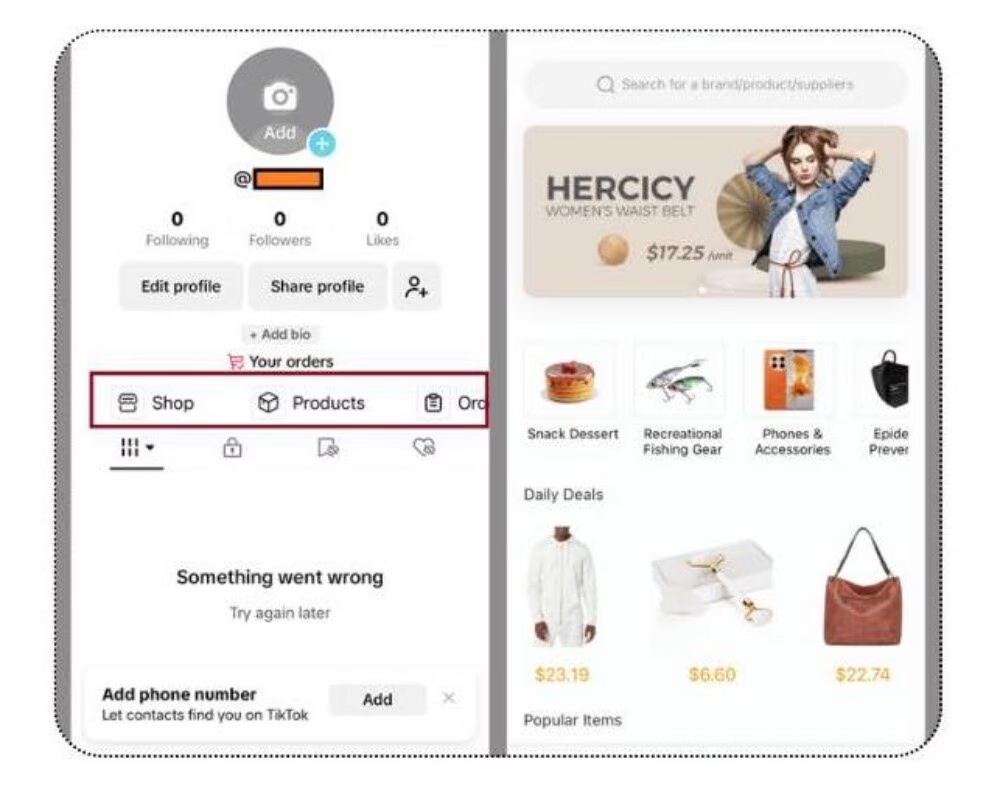

Cảnh báo về phần mềm gián điệp SparkKitty tấn công iOS và Android. Mã độc này dùng công nghệ OCR quét ảnh, tìm và đánh cắp dữ liệu nhạy cảm. Hãy bảo vệ thông tin cá nhân bằng cách không lưu trữ hình ảnh nhạy cảm, không cài ứng dụng không rõ nguồn gốc và hạn chế quyền truy cập ảnh cho ứng dụng lạ.

Mã độc

-

-

Tại hội nghị Black Hat 2025, Kyle Avery đã trình diễn khả năng của AI trong việc tự học và tạo ra mã độc, với tỷ lệ thành công lên đến 8% khi đối đầu với Microsoft Defender. Sử dụng mô hình mã nguồn mở và học tăng cường, Avery đã đào tạo AI để tạo ra mã độc, sau đó đánh giá hiệu quả và khả năng bị phát hiện của nó. Kết quả này chỉ ra một hướng tấn công mới, cho phép hacker tạo ra mã độc hiệu quả hơn mà không cần chuyên môn sâu. Dù vậy, Microsoft Defender vẫn có thể chặn 92% các cuộc tấn công, và hiện AI phòng thủ cũng đang được tích hợp công nghệ học máy để nâng cao khả năng phòng vệ.

-

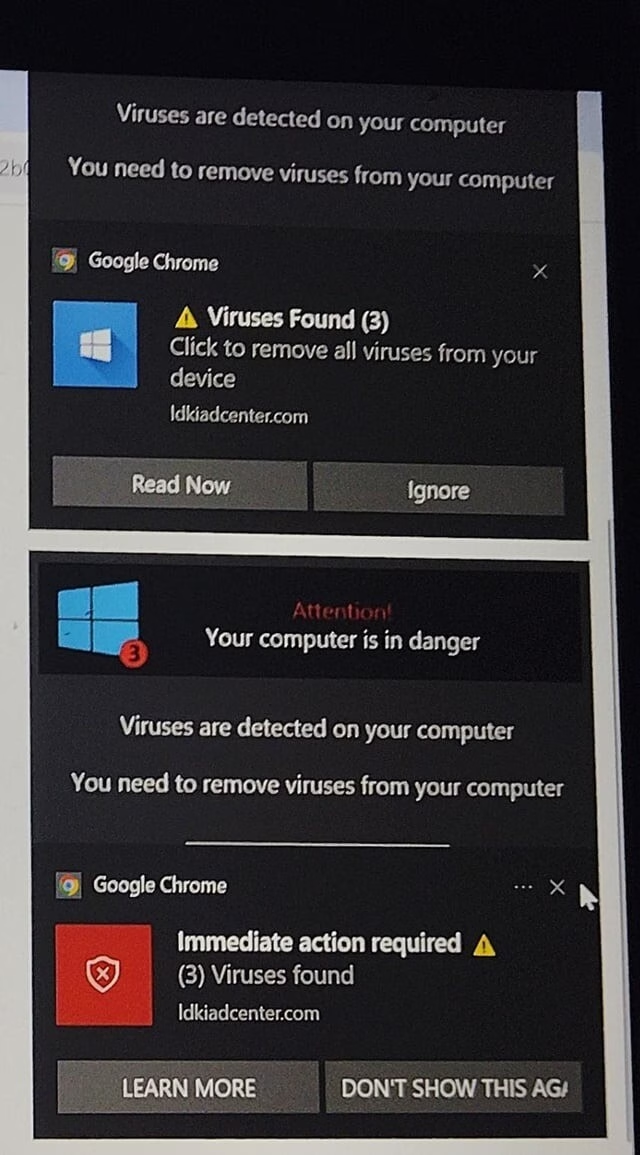

Cảnh báo về chiến dịch phần mềm độc hại nhắm vào người dùng Android. Một nhóm nghiên cứu phát hiện ra chiến dịch bí mật đang hoạt động trên hàng triệu thiết bị, theo dõi và cài đặt mã độc mà không cần sự cho phép. Google khuyến cáo người dùng sử dụng Chế độ Bảo vệ Nâng cao để ngăn cài đặt ứng dụng ngoài hệ thống và đề nghị người dùng cảnh giác với các dấu hiệu nhiễm mã độc.

-

Việc lưu trữ thông tin cá nhân trên điện thoại thông minh cần được bảo vệ chặt chẽ để tránh bị mã độc xâm nhập.

Để bảo vệ thiết bị, người dùng nên hình thành thói quen sử dụng điện thoại như:

– Chặn thông báo từ các trang web xấu

– Không mở các email và tin nhắn lừa đảo

– thường xuyên cập nhật phần mềm

– Chỉ cài đặt ứng dụng từ các kho ứng dụng chính thức

– Kiểm tra kỹ địa chỉ trang web trước khi truy cập. -

Bộ Công an đề xuất yêu cầu các doanh nghiệp cung cấp dịch vụ thư điện tử và lưu trữ dữ liệu phải tích hợp hệ thống lọc phần mềm độc hại nhằm ngăn chặn mã độc. Dự thảo Luật An ninh mạng sửa đổi đang được lấy ý kiến để củng cố an ninh mạng trong bối cảnh chuyển đổi số đang được đẩy mạnh.

-

Cảnh báo về mã độc mới ẩn trong mô hình AI, có thể kích hoạt mà không để lại dấu vết. Kẻ tấn công có thể lợi dụng công cụ học máy để giấu mã độc trong hình ảnh hoặc tệp âm thanh.